Tips para Windows

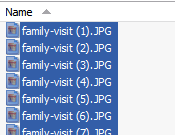

Aunque parezca tonto es un “tip” que muchas personas no conoce (incluyendome) y que puede ahorrarte muchos minutos y dolores de cabeza. Normalmente cuando descargamos fotos desde nuestra cámara o móvil a la PC se agrupan utilizando nombres como por ejemplo IMG8398.jpg. Con este dato podriamos agruparlas de una manera mas entendible y usable.

Aunque parezca tonto es un “tip” que muchas personas no conoce (incluyendome) y que puede ahorrarte muchos minutos y dolores de cabeza. Normalmente cuando descargamos fotos desde nuestra cámara o móvil a la PC se agrupan utilizando nombres como por ejemplo IMG8398.jpg. Con este dato podriamos agruparlas de una manera mas entendible y usable.Lo primero es seleccionar todos los archivos a renombrar, una vez seleccionados presiona la tecla F2 o click con el botón derecho del ratón en uno de los archivos seleccionados para renombrarlo. Todos los archivos se “deseleccionarán” excepto uno, pero no te preocupes. Ahora escribe el nuevo nombre que quieres usar y presiona Enter. Listo!. Si nombraste el archivo “fotos de playa” todos los otros archivos secuencialmente se llamarán fotos de playa1, fotos de playa2, etc…

Es muy sencillo y muy útil estoy seguro que muchos sacarán provecho de este dato.

COMO DESACTIVAR LOGO DE XP DE WINDOWS EN EL ARRANQUE

En Windows XP desactivar el logo de arranque es tan sencillo como en las versiones anteriores de Windows,

* Nos iremos a Inicio/Ejecutar y en el cuadro que nos aparece teclearemos msconfig y pulsaremos Intro

* Elegimos la pestaña BOOT.INI

* Buscamos el apartado Opciones de Inicio y marcamos la opción /NOGUIBOOT

* Una vez hecho pulsamos en aplicar, cerramos msconfig y reiniciamos.

INTERESANTE POST DE SERGIO HERNANDO SOBRE APLICACIONES DE SEGURIDAD PARA WINDOWS

El objetivo de esta recopilación es ofrecer a los usuarios de plataformas Windows enlaces a aplicaciones libres y/o gratuítas que puedan ser evaluadas y empleadas sin coste alguno por aquellos que lo estimen oportuno.

Este conjunto de herramientas proporcionan al usuario seguridad en distintas facetas que requieren que al menos se tomen unas mínimas medidas de precaución para evitar incidentes indeseables, como la intrusión, la pérdida de información o la contaminación por virus, entre un total de 20 campos de seguridad básicos.

IMPORTANTE: Ninguna de estas aplicaciones ni sus posibles combinaciones ofrece seguridad total a los usuarios. Las recomendaciones hechas sólo están basadas en el factor coste nulo, y nunca en virtud a un análisis exhaustivo de ninguno de los productos, ni de su calidad. El único parámetro considerado ha sido la gratuidad de los programas.

IMPORTANTE 2: Se han citado 20 focos de seguridad, pero probablemente no estén todos los focos posibles. Si quieres aportar algún nuevo foco, o si quieres recomendar tu aplicación gratuíta preferida, por favor, usa los comentarios ![]()

IMPORTANTE 3: Si te gusta algún programa de los enumerados, considera, si tu economía lo permite, donar o comprar. Ayudarás a mantener su desarrollo.

1. Navegación segura

Las mejores opciones actuales son, sin duda, Opera y Firefox, cuyo histórico de vulnerabilidades es muy inferior al de Internet Explorer, navegador que a todas luces no se recomienda. Ambos programas son gratuítos, y en el caso de Firefox, se puede instalar una barra antiphishing que informa de sitios potencialmente fraudulentos. La barra de Netcraft puede ser interesante para proporcionar además de información técnica, protección antiphishing. A petición de maty incluímos K-Meleon, versión traducida de Nauscopio.

Barra Antiphishing para Firefox

2. Correo electrónico seguro

La recomendación natural para gestionar el correo de una manera segura y eficiente es Mozilla Thunderbird. Para complementar la seguridad de las comunicaciones, es aconsejable emplear algún sistema de privacidad como GnuPG, un sustituto libre de PGP, que también tiene una versión gratuíta.

3. Antivirus

Existen muchas aplicaciones antivirus en el mercado. Dentro de los productos que ofrecen versiones gratuítas para empleo doméstico y no comercial, suele hablarse muy bien de Avast!. Como todo buen antivirus, la misión de Avast! es impedir que nos contaminemos por virus y otro malware. Ofrece actualizaciones automáticas, protección residente, y defensa para P2P, mensajería instantánea y Web. Como no podía ser de otro modo, escanea y desinfecta. Otro antivirus decente es AVG Free. AntiVir también tiene una versión gratuíta. Ewido ofrece una suite de seguridad. Hande solicita la incorporación de ClamWin.

4. Antimalware

El clásico por excelencia es sin duda, Ad-Aware, que también tiene una edición para uso doméstico y personal gratuíta. Este producto está especialmente indicado para detectar spyware en las máquinas y eliminarlo. Otro producto aconsejable es Spybot Search and Destroy. Spywareguard proporciona bloqueo en tiempo real contra el spyware más usual. Malware Destroyer elimina amenazas de este tipo. Por último, Emsisoft tiene un buen ramillete de aplicaciones antitroyanos y antispyware gratuítas. Añadimos igualmente Windows Defender, a petición de Juan. Hande nos recuerda que existe Winpooch.

5. Firewall

De entre los muchos productos existentes para firewall, vamos a citar a un clásico. Zone Alarm, cuya versión doméstica básica es igualmente gratuíta. El objetivo de un firewall es proporcionar una línea de defensa consistente en la protección contra intrusiones, si bien puede ser empleado además para controlar qué aplicaciones conectan a la Internet en todo momento, pudiendo elegir si permitir o no las comunicaciones de cada programa que tengamos. Además de Zone Alarm, otro firewall gratuíto popular es Kerio, de Sunbelt. maty aconseja incluír Jetico, que también tiene una versión traducida en Nauscopio.

Zone Alarm

Jetico Personal Firewall versión Nauscopio

6. Privacidad

Los programas de limpieza de trazas proporcionan al usuario borrado seguro de las trazas de actividad en un terminal informático. El programa más aconsejable es CCleaner, que proporciona control sobre el borrado de temporales, histórico de navegador, cookies, lista de autocomplete, index.dat para Internet Explorer, borrado de papelera de reciclaje, documentos recientes y un sinfín de información que queda almacenada cuando empleamos un sistema Windows. Contiene herramientas para el borrado de trazas en otras aplicaciones de terceros, como Opera, Media Player, eMule, Kazaa, Google Toolbar, Netscape, MS Office, Nero, Adobe Acrobat, WinRAR, WinAce y WinZip.

Además, contiene un gestor-optimizador del registro, control sobre los programas que el sistema carga al inicio y un desinstalador. Para fines similares, también existe Cleanup!

7. Almacenamiento seguro de claves

La cantidad de claves que se manejan en el día a día de la navegación hace indispensable emplear un gestor de claves seguro, que permite almacenar las claves que empleamos para así, de un modo seguro, no tener que recordarlas constantemente. En este ámbito es posible recomendar KeePass, así como el conocido Password Safe. También podemos, a petición de maty, hablar de PINs.

8. Analizadores de tráfico

El objetivo de este tipo de programas es poder controlar el tráfico al que está sometida nuestra red local, como fuente de información de posibles ataques. De entre los muchos programas posibles, recomendar Ethereal es lo más sensato, por su amplia tradición y por sus buenos resultados.

9. Gestión segura de ficheros

La gestión segura para no sólo por el borrado seguro, sino por la conservación segura. Almacenar ficheros sin protección puede ser peligroso, y a la hora de borrar, es recomendable eliminarlos de un modo igualmente seguro, que impida recuperaciones indeseadas. Recomendamos Eraser, Blowfish Advanced CS y Axcrypt.

Cifrado seguro con Blowfish Advanced CS (sirve también para el borrado seguro)

Cifrado de ficheros con Axcrypt

10. Gestión segura de discos duros

Para gestionar de modo seguro un disco duro debemos contemplar dos tipos de herramientas: borrado seguro de discos completos y cifrado de discos completos. DBAN y Truecrypt pueden servirnos para estos propósitos.

Borrado seguro de discos con Darik´s Boot and Nuke (es una aplicación Linux pero que se ejecuta a modo de live CD)

Cifrado de discos con TrueCrypt

11. Herramientas para comprender los términos de licencia

Los términos de licencia pueden incluír aspectos interesantes sobre la seguridad y la responsabilidad de los productos que usamos. Así por ejemplo, los EULAs (End User License Agreements) contienen información sobre estos aspectos. Eulalyzer selecciona y muestra las partes relevantes de esos acuerdos que nadie suele leer.

12. Filtros antispam para el correo electrónico

El spam además de molesto, puede contener malware e intentos de engaño. Lo más aconsejable es filtrar el correo siempre. Mozilla Thunderbird tiene un buen motor antispam integrado, pero es posible instalar motores independientes para un filtrado más intenso. Podemos aconsejar Spambayes y Ella for Spam Control, además de Spampal y Mailwasher.

13. Sistemas de detección de intrusión

Para evitar las intrusiones no deseadas, existe un buen número de aplicaciones. De carácter gratuíto son Prevx Home y Winpatrol. Añadimos aquí Snort para Windows, por indicación de Juan.

14. Protección WiFi

Si bien no hay mecanismos exactos para asegurar las conexiones WiFi, podemos emplear software de apoyo, como por ejemplo Air Defense Personal, orientado a la protección de nuestros Hotspots. Para sondear la disponibilidad de redes, y por tanto, para ver cómo está la nuestra, podemos emplear NetStumbler.

15. Escáneres de vulnerabilidades

Estos programas enumeran los problemas de seguridad que potencialmente existen en nuestro ordenador. El programa por excelencia es Nessus, si bien para plataformas Windows es aconsejable ejecutar de vez en cuando el Microsoft Security Baseline Analyzer. Para servidores, Windows Server Update Services (véase comentario de josemaria)

Microsoft Security Baseline Analyzer

Windows Server Update Services (Gratuíto, pero requiere registro)

16. Escáneres de puertos y de red

Es conveniente saber qué puertos tenemos abiertos, ya que los puertos abiertos son la puerta de entrada a nuestra red para los atacantes. El escáner más popular es Nmap. Para escaneos de la red, LanSpy. Coffee nos recomienda Active Ports.

17. Escáneres de vulnerabilidades Web

Los webmasters y propietarios de Web pueden emplear escáneres web automáticos para detectar vulnerabilidades en sus sitios. N-Stealth Free y SiteDigger son dos herramientas ideadas para este propósito.

18. Análisis de comunicaciones Bluetooth

Los aparatos bluetooth son cada vez más populares. Existen herramientas para monitorizar la actividad Bluetooth en nuestro alcance. Una de ellas es Bluesweep.

BlueSweep (requiere registro)

19. Sistema

Algunas herramientas permiten evaluar el rendimiento del sistema y monitorizar la actividad del mismo. Esto puede ser interesante igualmente a efectos de seguridad. Whatsrunning es una herramienta que proporciona este tipo de información. Otra posible recomendación es la versión Lite de Sandra, de SiSoft. Los usuarios deberían también ojear las Sysinternals Freeware.

Juan nos recuerda que anda por ahí Microsoft Shared Computer Toolkit.

Microsoft Shared Computer Toolkit.

20. Entornos de investigación

Estos entornos proporcionan al usuario (avanzado, lógicamente) herramientas de investigación. El proyecto Metasploit nació para desarrollar, probar y usar código exploit, pero puede ser empleado con fines éticos, para test de penetración e investigación de vulnerabilidades. No es una herramienta destinada al usuario en general, sino más bien al usuario avanzado.

0 Comentarios:

Publicar un comentario

Suscribirse a Comentarios de la entrada [Atom]

<< Página Principal